VLAN Trunk Protocol,簡稱VTP,是Cisco專屬的一種通信協定,可以在各個switch之間同步VLAN設定。

一開始接觸這個協定,覺得這個協定其實用處有限,雖然說switch比較多或者VLAN比較多的時候,可以不用一個一個去輸入VLAN的資訊,可是從實務上來說,不見得有那麼多switch或者是那麼多VLAN需要設定,那麼VTP真的有使用的必要嗎?

今天客戶提出一個很簡單的需求,卻讓我重新瞭解VTP的重要性,那就是:「當edge端的switch故障的時候,維護人員可以直接從庫房裡拿一個備品出 來,照原來的方式把線接妥之後,網路就會恢復運作」,在這樣的需求之下,就必須盡可能簡化edge switch的設定。

edge switch直接與使用者相連,而一般企業的規劃通常會進行VLAN分割,而為了簡化switch上面的設定,可以採用兩種作法:讓整個switch通通 屬於同一個VLAN,就可以滿足原本的需求,雖然可能會有VLAN mismatch的警告訊息,不過這個警告訊息並不影響網路的運作,至少一時三刻不會有進一步的問題。可是如果有幾個VLAN同時在switch上面運作 (例如把IP phone跟PC放在一起),這時候switch就得要把介面設定為trunk,怎麼辦?

Cisco switch各個介面預設的運作模式是trunk desirable,因此只要運作中的switch有開啟trunk,而且不是non-negotiation,就可以透過協商讓新的switch變成 trunk port,可是,新的switch要怎麼知道網路當中有哪些VLAN?這個問題就靠VTP了!

庫房中的備品只要事先設定好VTP domain name以及密碼(密碼並非必要,但有助於安全性),並且把VTP mode設定為client,如此一來備品上線,就可以自動透過VTP學到VLAN資訊,並且透過auto-negotiation來設定介面的 trunk mode,如果還要進一步指定各個port屬於哪個VLAN的話,可以利用dynamic VLAN的方式,讓switch動態分配VLAN,因此,備品只要把線路依照原本的樣子把線路給接回去,網路就會自動恢復正常狀態,而不用把休假中的網管 給緊急召回了...呵呵。

星期五, 4月 29, 2005

星期一, 4月 25, 2005

清大的校慶演唱會

哈,年紀已經小小一把了,還去擠校園演唱會......

昨天衝著F.I.R要來,特地去清大看演唱會,為了想有個好位子,還在下午跑去園遊會裡面弄到了一張門票。

耍烏龍的是...我排錯隊伍了,跟著沒有票的學弟妹們一起排隊,等...等...等...了好一陣子才進場,根本沒有好的位置可以看表演了,拿起鏡頭來測了一下,距離舞台大概15m左右,我的70-200mm鏡頭在這種距離之下還是不夠長啊...

整場演唱會,關鍵人物還是開場的陳綺貞、中場的F.I.R以及壓軸的徐若萱,其他像J.S.等人,大致上就比較屬於陪襯的地位了。

老實講,雖然說徐若萱的勁歌熱舞把現場的氣氛炒得很熱,可是我總覺得她沒有這麼認真在準備這一場演唱會,對她而言,這似乎只是「又一場演唱會」而已,跟台下的互動很多,也讓學弟妹們尖叫連連,可是我卻感覺不出來有啥特別之處。

我承認我被F.I.R.那兩把吉他給收買了,兩把吉他雖然不見得很貴重,可是卻看得出來他們的用心,雖然我不是吉他社的社員,可是卻也覺得很窩心,希望那兩把琴能夠被好好利用。

站了三小時,腳酸手也酸,紮實的Z-1加上Metz閃燈,還真不是一件輕鬆的差事,殺了3.5捲底片,還在沖洗中,其實在這樣的距離之下,並沒有太大的把握,希望能拍出一點成功的照片。

昨天衝著F.I.R要來,特地去清大看演唱會,為了想有個好位子,還在下午跑去園遊會裡面弄到了一張門票。

耍烏龍的是...我排錯隊伍了,跟著沒有票的學弟妹們一起排隊,等...等...等...了好一陣子才進場,根本沒有好的位置可以看表演了,拿起鏡頭來測了一下,距離舞台大概15m左右,我的70-200mm鏡頭在這種距離之下還是不夠長啊...

整場演唱會,關鍵人物還是開場的陳綺貞、中場的F.I.R以及壓軸的徐若萱,其他像J.S.等人,大致上就比較屬於陪襯的地位了。

老實講,雖然說徐若萱的勁歌熱舞把現場的氣氛炒得很熱,可是我總覺得她沒有這麼認真在準備這一場演唱會,對她而言,這似乎只是「又一場演唱會」而已,跟台下的互動很多,也讓學弟妹們尖叫連連,可是我卻感覺不出來有啥特別之處。

我承認我被F.I.R.那兩把吉他給收買了,兩把吉他雖然不見得很貴重,可是卻看得出來他們的用心,雖然我不是吉他社的社員,可是卻也覺得很窩心,希望那兩把琴能夠被好好利用。

站了三小時,腳酸手也酸,紮實的Z-1加上Metz閃燈,還真不是一件輕鬆的差事,殺了3.5捲底片,還在沖洗中,其實在這樣的距離之下,並沒有太大的把握,希望能拍出一點成功的照片。

星期二, 4月 19, 2005

星期六, 4月 16, 2005

參加高中同學訂婚

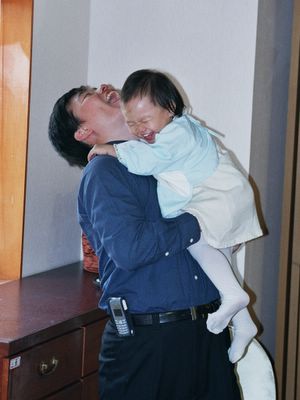

三月初才去拍了亞欣訂婚,今天又應邀去拍育成訂婚,多拍照總是對技術進步會有幫助的。這兩場訂婚儀式,在排場方面雖然有一定的差距,不過那一份喜氣卻是不變的。

今天這一場直接在女方家裡舉行,雖然比較儉樸,卻更多了一點溫馨。依照慣例帶兩機兩鏡出門,早上十點左右趕到女方家,原本想多拍一點準備工作的,不過跟女方畢竟不熟,不太方便直奔新娘閨房去照相,就在客廳先拍個幾張,預作構圖規劃。

重頭戲當然還是奉茶、交換戒指、祭祖三個步驟了,雖然一再請女主角慢一點,不過顯然效果有限,一陣風似的就把茶給奉完了,連戴戒指都沒怎麼刁難新郎,這可 苦了一旁攝影的我,想上次拍照的時候,大概停格了一分鐘讓我盡情謀殺底片吧......這回時間就沒有這麼充裕了,只能趕快拍...不過男女主角顯然還蠻 自得其樂的,看到還有一兩樣飾品沒有穿戴完畢,就自動自發戴了起來...呵呵。

喜宴就比較沒有特別的地方了,空間很擠,空調效果不夠,我們這桌上頭的冷氣還是個裝飾品,根本不會動...熱死了...

原本育成建議我把拍完的底片給他,不過這樣我就沒機會幫自己檢討拍攝的成果了,所以就建議由我送洗。呵呵,反正那包大紅包我也不知道要怎麼推辭才好,正好通通拿來洗照片...:)

今天這一場直接在女方家裡舉行,雖然比較儉樸,卻更多了一點溫馨。依照慣例帶兩機兩鏡出門,早上十點左右趕到女方家,原本想多拍一點準備工作的,不過跟女方畢竟不熟,不太方便直奔新娘閨房去照相,就在客廳先拍個幾張,預作構圖規劃。

重頭戲當然還是奉茶、交換戒指、祭祖三個步驟了,雖然一再請女主角慢一點,不過顯然效果有限,一陣風似的就把茶給奉完了,連戴戒指都沒怎麼刁難新郎,這可 苦了一旁攝影的我,想上次拍照的時候,大概停格了一分鐘讓我盡情謀殺底片吧......這回時間就沒有這麼充裕了,只能趕快拍...不過男女主角顯然還蠻 自得其樂的,看到還有一兩樣飾品沒有穿戴完畢,就自動自發戴了起來...呵呵。

喜宴就比較沒有特別的地方了,空間很擠,空調效果不夠,我們這桌上頭的冷氣還是個裝飾品,根本不會動...熱死了...

原本育成建議我把拍完的底片給他,不過這樣我就沒機會幫自己檢討拍攝的成果了,所以就建議由我送洗。呵呵,反正那包大紅包我也不知道要怎麼推辭才好,正好通通拿來洗照片...:)

開始上線幫忙了

星期四下午,寫了一份考卷以後,同事說:「你應該可以直接上線去累積實務經驗了。」不知道這算不算是一種讚美,至少那種在辦公桌前面K書的日子快沒了。

星期五去了TET跟竹商銀,沒有太多時間好好研究TET的網路架構圖,所以也還不太有感覺,不過他們有一些static route寫法好像可以改得簡潔一些,把一些指向null0的路徑合併起來。

竹商銀則是去設定防火牆,雖然web介面看起來很簡單,可是在這種要大量輸入policy的時候,我還是覺得Cisco的文字介面比較方便,至少不用讓游標在那邊跑來跑去,web介面還是比較適合用在後續的管理上,一開始的初始設定似乎還是文字介面較佳。

這兩個單位的網路,感覺上都有「邊做邊改」的痕跡,所以IP好像沒有配得非常漂亮,使得設定檔都要寫很多筆,感覺上對於設備的效能會有一些影響。

星期五去了TET跟竹商銀,沒有太多時間好好研究TET的網路架構圖,所以也還不太有感覺,不過他們有一些static route寫法好像可以改得簡潔一些,把一些指向null0的路徑合併起來。

竹商銀則是去設定防火牆,雖然web介面看起來很簡單,可是在這種要大量輸入policy的時候,我還是覺得Cisco的文字介面比較方便,至少不用讓游標在那邊跑來跑去,web介面還是比較適合用在後續的管理上,一開始的初始設定似乎還是文字介面較佳。

這兩個單位的網路,感覺上都有「邊做邊改」的痕跡,所以IP好像沒有配得非常漂亮,使得設定檔都要寫很多筆,感覺上對於設備的效能會有一些影響。

星期四, 4月 14, 2005

整理了一個Cisco 3640 router

早上拿到一個怪怪的3640 router,開機過程當中,load startup-config到一半就突然重新開機。

看了一下log檔,似乎也沒有什麼特別的錯誤,於是決定讓router跳過startup-config直接開機。

首先進入ROM monitor模式,改config 0x2142,讓router跳過startup-config,之後就可以正常開機了,先把原本的startup-config備份下來,再觀望一下,發現每隔一分鐘就會出現這樣的錯誤訊息:

不過既然已經發生了,就使用(config)#no snmp-server 把SNMP給關閉,

之後就沒有再出現任何錯誤訊息,也沒有發生重新開機的現象,

把config-register改回0x2102之後,一切ok,收工。

看了一下log檔,似乎也沒有什麼特別的錯誤,於是決定讓router跳過startup-config直接開機。

首先進入ROM monitor模式,改config 0x2142,讓router跳過startup-config,之後就可以正常開機了,先把原本的startup-config備份下來,再觀望一下,發現每隔一分鐘就會出現這樣的錯誤訊息:

00:02:38: %IP_SNMP-3-SOCKET: can't open UDP socket上網跟建蒝討論了一下,他認為問題如下:

00:02:38: Unable to open socket on port 161

00:03:38: %IP_SNMP-3-SOCKET: can't open UDP socket

00:03:38: Unable to open socket on port 161

The SNMP server was unable to open a port for receiving or transmitting SNMP按照道理來講,現在讓router以最原始的方式開機,是不應該出現SNMP錯誤訊息的

requests. This error usually occurs when the SNMP server is started using

the snmp-server community configuration command on a router or communi

cation server with an interface that has no IP address configured. Another

possible cause is low memory.

不過既然已經發生了,就使用(config)#no snmp-server 把SNMP給關閉,

之後就沒有再出現任何錯誤訊息,也沒有發生重新開機的現象,

把config-register改回0x2102之後,一切ok,收工。

星期三, 4月 13, 2005

星期日, 4月 10, 2005

參加「Cisco ACS的應用」研討會之後的一些心得

一方面是基於興趣,二方面是為了再去聽Ivan的課,特地在4/6請了半天假去台北參加研討會,上課的講義可以在恆逸的網站下載。

Cisco利用自家的Access Control Server提出了很有趣的願景,其中最精彩的大概首推「self defence network」這個觀念了,透過Authentication、Authroization和Accounting的組合運用,

來提高整個網路的安全性。

想像一下這樣的網路,

我把這種網路戲稱為「見人說人話,見鬼說鬼話」的網路,因為如果你是人,而且是個好人,我就給你正常的網路來使用,如果你是個壞人,甚至是個鬼,我就給你一個殘缺的、功能受限的網路。

想要達到這個目標,有兩件事情必須要滿足:

第二部分基本上就是authroization (授權) 的部分,管理者想要進行怎麼樣的授權?要怎麼樣規劃才能夠有「輻射感染區」跟「安全區」的機制?

第三部分則需要持續的監控,要怎麼讓網路上的設備持續監控?要怎麼讓網路上的設備根據監控的結果調整服務(授權)的方式?

這些問題,Cisco透過Access Control Server來提供解決方案,欲知詳情,請待下回分曉。

Cisco利用自家的Access Control Server提出了很有趣的願景,其中最精彩的大概首推「self defence network」這個觀念了,透過Authentication、Authroization和Accounting的組合運用,

來提高整個網路的安全性。

想像一下這樣的網路,

- router上面的ACL平常是空的,當使用者要使用網路的時候,router才動態取得ACL來決定流量能不能通過,甚至連switch上面每個port所屬的VLAN,都是動態給定的

- 使用者從遠端可以很簡單的建立起VPN的連線,他可能連什麼是VPN都不太清楚,更不知道IPSec是啥碗糕,連IP都不用設定

- 網路會自動判斷,現在連上來的設備,使用什麼作業系統,service pack是否夠新;使用什麼防毒軟體,病毒碼是否夠新,不合格的設備一律隔離到管制區去,等一切都搞定之後,才自動讓設備回到一般的網路上面來

我把這種網路戲稱為「見人說人話,見鬼說鬼話」的網路,因為如果你是人,而且是個好人,我就給你正常的網路來使用,如果你是個壞人,甚至是個鬼,我就給你一個殘缺的、功能受限的網路。

想要達到這個目標,有兩件事情必須要滿足:

- 網路必須要有一定的智慧,這樣它才能知道現在連上來的,是「鬼」還是「人」,是「壞人」還是「好人」,這是屬於「見人」和「見鬼」的部分。

- 這個網路架構還必須要能夠「說人話」還有「說鬼話」,它才能夠在判斷連線的對象之後,提供正確的服務給對方。

- 這個網路還必須隨時觀察連線的對象,當連上來的設備從「壞人」變成「好人」的時候,可以自動調整它的服務方式。

第二部分基本上就是authroization (授權) 的部分,管理者想要進行怎麼樣的授權?要怎麼樣規劃才能夠有「輻射感染區」跟「安全區」的機制?

第三部分則需要持續的監控,要怎麼讓網路上的設備持續監控?要怎麼讓網路上的設備根據監控的結果調整服務(授權)的方式?

這些問題,Cisco透過Access Control Server來提供解決方案,欲知詳情,請待下回分曉。

我的BLOG開張啦

幾年前玩FreeBSD有一點小小心得的時候,一直覺得有個自己的伺服器是很酷的一件事

不管是WWW、e-mail或者是FTP,反正家規自訂,愛怎麼樣就怎麼樣

可是慢慢的好像不是這麼回事,

安全性的問題得要自己解決,系統升級得要自己解決

後來能夠照顧伺服器的時間越來越少,反而網路的花樣越來越多

WebBBS、網路相簿、BLOG的興起,我都沒機會好好練習

索性用別人的算了......

無論收費或者免費,有一群高手替我把複雜的問題解決,

我只要專心享受服務就好了

真愉快.....

不知道這種轉變,是不是年紀變大的一種象徵......

不管是WWW、e-mail或者是FTP,反正家規自訂,愛怎麼樣就怎麼樣

可是慢慢的好像不是這麼回事,

安全性的問題得要自己解決,系統升級得要自己解決

後來能夠照顧伺服器的時間越來越少,反而網路的花樣越來越多

WebBBS、網路相簿、BLOG的興起,我都沒機會好好練習

索性用別人的算了......

無論收費或者免費,有一群高手替我把複雜的問題解決,

我只要專心享受服務就好了

真愉快.....

不知道這種轉變,是不是年紀變大的一種象徵......

訂閱:

意見 (Atom)